Denne guide virker på OSX 10.10, 10.9 og 10.8 versioner.

Det er vigtigt at du har xcode 4 og at du har HomeBrew.

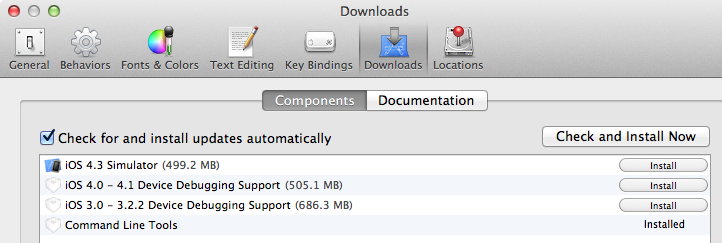

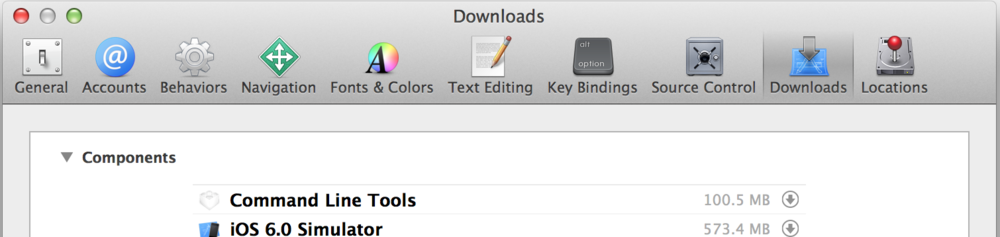

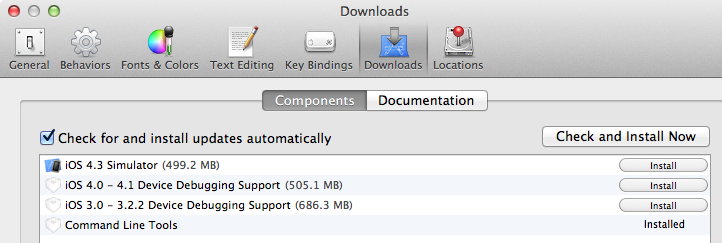

Gå til Xcode Preference og vælg command line tools og download/installer komponenterne.

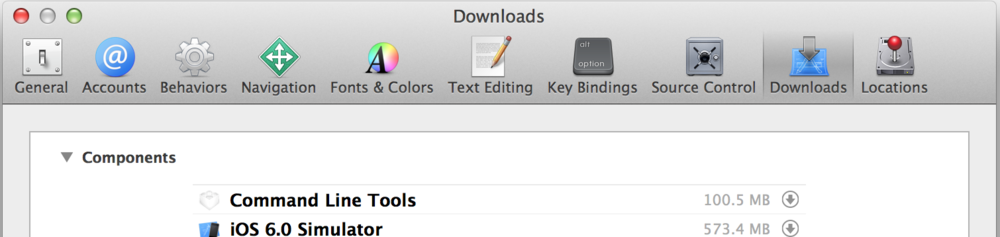

Hvis du bruger Xcode 5 skal du gå til Xcode Preference og vælge command line tools, og downloade der.

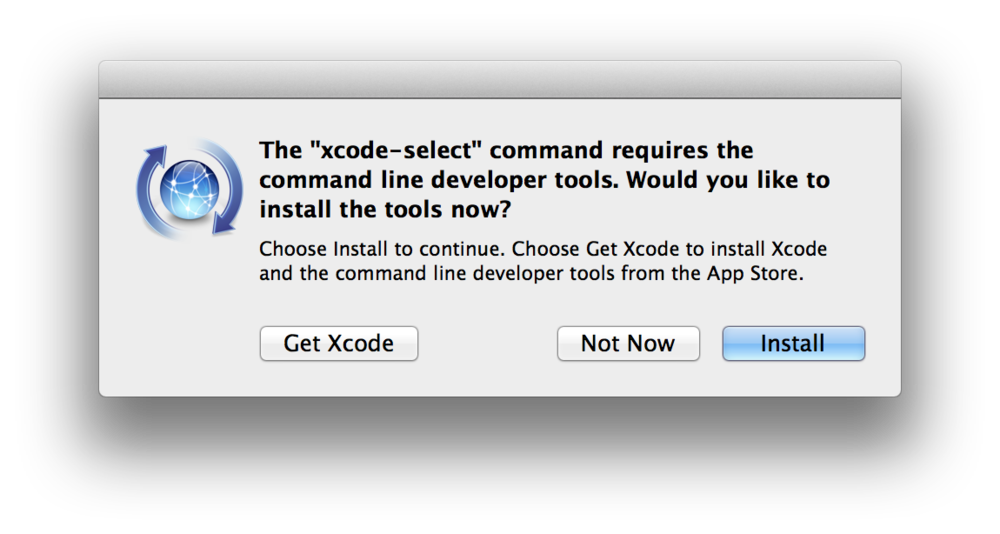

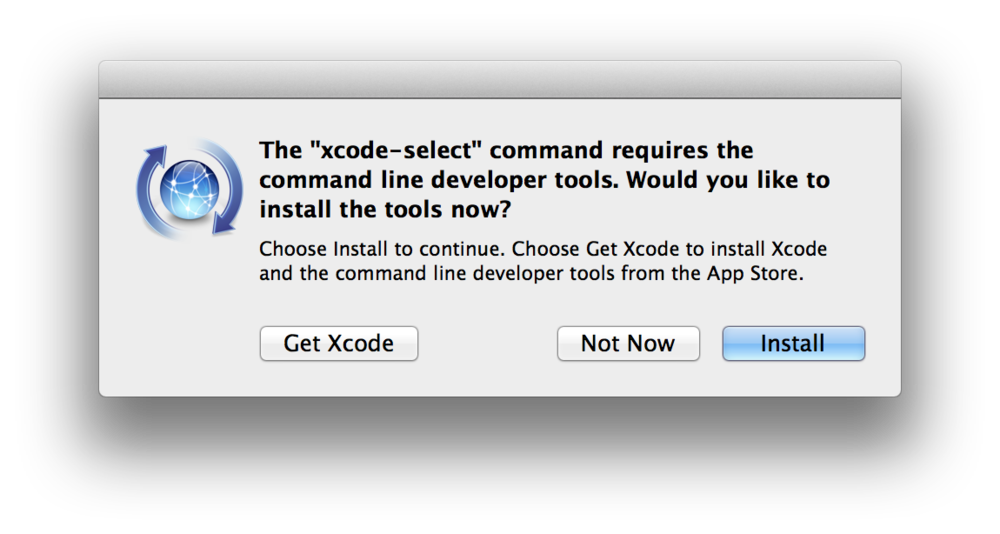

Hvis du har OSX Mavericks kan “Command Line Developer Tools” pakken blive installeret ved at køre “xcode-select –install” og de installerede værktøjer vil automatisk blive opdateret via Software Update. Når du har kørt kommandoen kommer følgende skærm frem:

Java

Download den nyeste Java JDK 8 fra Oracle. Det skulle nemlig sætte alle de korrekte genveje op for Java http://www.oracle.com/technetwork/java/javase/downloads/index.html

Test at Java er installeret og kører

java -version

Dette skulle returnere versionen du netop har installeret af Java. Check om Java er placeret her /usr/bin/java – ved at køre følgende.

whereis java

Hvis begge kommandoer har kørt og lokationen af Java er korrekt, er Java installeret på systemet.

Manuel installation

Installer HomeBrew

/usr/bin/ruby -e "$(curl -fsSkL raw.github.com/mxcl/homebrew/go)"

Vi skal også lige sikre at de binære filer vi installerer via homebrew er de første i path.

echo PATH=/usr/local/bin:/usr/local/sbin:$PATH >> ~/.bash_profile

source ~/.bash_profile

brew tap homebrew/versions

Installer Nmap

Brug gerne dit nye HomeBrew til at installere Nmap.

brew install nmap

Installer Ruby 2.1

Installer Ruby via Homebrew:

brew install homebrew/versions/ruby21

Tjek at du bruger den korrekte version af ruby

ruby -v

gem install bundler

Installer PostgreSQL

brew install postgresql --without-ossp-uuid

Konfigurer PostgreSQL

Opret databasen hvis dette er første gang du har postgres på dine maskine

initdb /usr/local/var/postgres

Konfigurer Postgres til at automatisk starte ved login, læs instruktionerne forneden.

mkdir -p ~/Library/LaunchAgents

cp /usr/local/Cellar/postgresql/9.4.4/homebrew.mxcl.postgresql.plist ~/Library/LaunchAgents/

launchctl load -w ~/Library/LaunchAgents/homebrew.mxcl.postgresql.plist

PostgreSQL starter nu hver gang en bruger logger ind. Opret en bruger ved navn msf som metasploit skal bruge:

createuser msf -P -h localhost

Opret en database ved navn msf, som metasploit skal bruge og sæt msf til at være ejer.

createdb -O msf msf -h localhost

Husk den adgangskode du brugte, fordi den skal du bruge senere.

Installer Metasploit Framework

Ved almindelig brug af dette framework, skal du kun clone deres Git repository og oprette de fornødne links og sætte variablerne til databasen i config filen.

Opret Symlink Copy til almindelig brug

cd /usr/local/share/

git clone https://github.com/rapid7/metasploit-framework.git

cd metasploit-framework

for MSF in $(ls msf*); do ln -s /usr/local/share/metasploit-framework/$MSF /usr/local/bin/$MSF;done

sudo chmod go+w /etc/profile

sudo echo export MSF_DATABASE_CONFIG=/usr/local/share/metasploit-framework/config/database.yml >> /etc/profile

Fra Metasploit-Framework mappen lader vi Bundler Gem installere den rigtige Gem versioner

bundle install

Før vi kan bruge dette framework, skal vi oprette en database config fil med parametrene.

vim /usr/local/share/metasploit-framework/config/database.yml

Skriv derefter i filen, og hold afstandende (altså ikke lav ekstra mellemrum). Skriv brugernavn, adgangskoden og databasen du oprettede tidligere.

production:

adapter: postgresql

database: msf

username: msf

password:

host: 127.0.0.1

port: 5432

pool: 75

timeout: 5

For at læse config filen for denne bruger.

source /etc/profile

source ~/.bash_profile

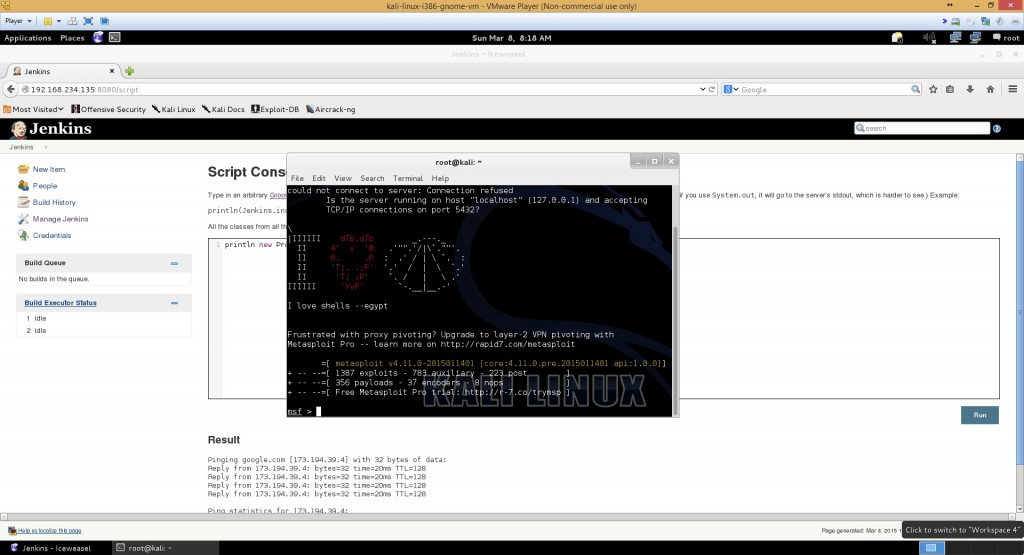

Når du eksekverer Metasploit Framework msfconsole for aller første gang, skal metasploit lige oprette tabeller i databasen.

msfconsole

Installer Armitage

Armitage er ikke inkluderet i metasploit længere, så du skal installerer denne manuelt.

brew install pidof

curl -# -o /tmp/armitage.tgz http://www.fastandeasyhacking.com/download/armitage-latest.tgz

tar -xvzf /tmp/armitage.tgz -C /usr/local/share

bash -c "echo \'/usr/bin/java\' -jar /usr/local/share/armitage/armitage.jar \$\*" > /usr/local/share/armitage/armitage

perl -pi -e 's/armitage.jar/\/usr\/local\/share\/armitage\/armitage.jar/g' /usr/local/share/armitage/teamserver

Opret symlinks

ln -s /usr/local/share/armitage/armitage /usr/local/bin/armitage

ln -s /usr/local/armitage/teamserver /usr/local/bin/teamserver

En vigtig ting du skal huske for at køre Armitage er at mange af Metasploits moduler skal køres som root, så for at Metasploit kan håndtere dem korrekt, skal armitage køres som root.

# For launching Armitage

sudo -E armitage

# For launching msfconsole

sudo -E msfconsole

Jeg håber at du kan bruge denne guide, jeg havde selv lidt bøvl her og der – skyd endelig dine spørgsmål afsted her på siden og jeg vil forsøge af hjælpe så godt jeg kan.

Her er en guide til hvordan man bruger Armitage https://www.youtube.com/watch?v=ovp25umJVX8